Les agents LLM et les suites d’assurance qualité automatisées doivent de plus en plus « interagir avec l’email » dans le cadre des flux utilisateur réels : vérification d’inscription, réinitialisations de mot de passe, liens magiques, notifications de facturation, intégration d’utilisateurs invités, et plus encore. Quand cette étape email est défaillante, tout ce qui suit devient peu fiable, surtout dans l’intégration continue en parallèle ou quand un agent répète des actions.

C’est pourquoi de nombreuses équipes cherchent comment créer un compte email temporaire, mais ce dont elles ont réellement besoin n’est pas un compte email grand public avec des identifiants de longue durée. Elles ont besoin d’une primitive de boîte de réception programmable et jetable qu’un agent peut créer à la demande, attendre de manière déterministe, et lire comme des données structurées.

Ce guide explique ce que « compte email temporaire » devrait signifier pour les agents LLM et l’AQ, les exigences de conception pour le rendre stable, et un modèle d’implémentation propre utilisant les boîtes de réception temporaires programmables de Mailhook.

Ce que « créer un compte email temporaire » devrait signifier pour les agents LLM

En automatisation, le mot « compte » est surchargé. Un compte email typique implique :

- Connexion humaine (nom d’utilisateur, mot de passe, MFA)

- Propriété à long terme

- Protocoles de client mail (IMAP/SMTP) et corps HTML centrés sur l’interface utilisateur

- Historique de boîte de réception et bruit au fil du temps

Pour les agents LLM et l’AQ, ces propriétés sont généralement des handicaps. À la place, vous voulez :

- Une boîte de réception que vous pouvez créer via API, par exécution, par test, ou par tâche d’agent

- Un cycle de vie court (minutes ou heures, pas des mois)

- Une sémantique de récupération déterministe (interrogation ou webhooks)

- Sortie structurée (JSON) pour que l’agent analyse de manière fiable

Si vous voulez un modèle mental plus approfondi de la distinction, consultez le contexte RFC pour les formats de message comme RFC 5322 (utile quand vous devez raisonner sur les en-têtes et l’identité des messages).

Les exigences de fiabilité pour une boîte de réception temporaire prête pour les agents

La plupart des défaillances liées à l’email proviennent d’hypothèses mal adaptées : les tests « dorment 5 secondes » et espèrent que le message est arrivé, les agents analysent le HTML, les boîtes de réception sont partagées entre les exécutions, ou les tentatives créent des doublons qui sont interprétés comme un nouvel état.

Une approche d’email temporaire de niveau automatisation devrait satisfaire ces propriétés de fiabilité.

| Exigence | Pourquoi c’est important pour les agents LLM | Ce qu’il faut rechercher dans une solution |

|---|---|---|

| Isolation | Évite les collisions entre tests et les correspondances accidentelles de messages | Une boîte par exécution/test/tâche, créée à la demande |

| Attente déterministe | Les agents ont besoin d’un contrat explicite « attendre jusqu’à X ou timeout », pas de pauses | API d’interrogation et/ou livraison de webhook |

| Analyse structurée | Réduit le risque d’hallucination et l’analyse HTML fragile | Emails livrés en JSON (en-têtes, texte, liens) |

| Tolérance d’idempotence | Les agents réessaient ; l’IC recommence ; les fournisseurs renvoient | IDs de message stables, stratégie de déduplication, « lire le dernier » sûr |

| Observabilité | Le débogage a besoin de preuves, pas de suppositions | Logs avec ID de boîte, IDs de message, horodatages, champs bruts |

| Limites de sécurité | L’email est une entrée non fiable, et les webhooks peuvent être usurpés | Charges utiles signées, permissions minimales, rendu sûr |

| Stratégie de domaine | La délivrabilité diffère entre domaines partagés et personnalisés | Domaines partagés pour la rapidité, support de domaine personnalisé pour le réalisme |

Mailhook est construit autour de ces besoins : création de boîte de réception jetable via API, emails comme JSON structuré, notifications webhook, interrogation, charges utiles signées, traitement par lots, et domaines personnalisés optionnels. (Pour les détails d’implémentation et le contrat d’intégration exact, référez-vous toujours au llms.txt de Mailhook.)

Un flux de travail « compte email temporaire » simple qui ne défaille pas

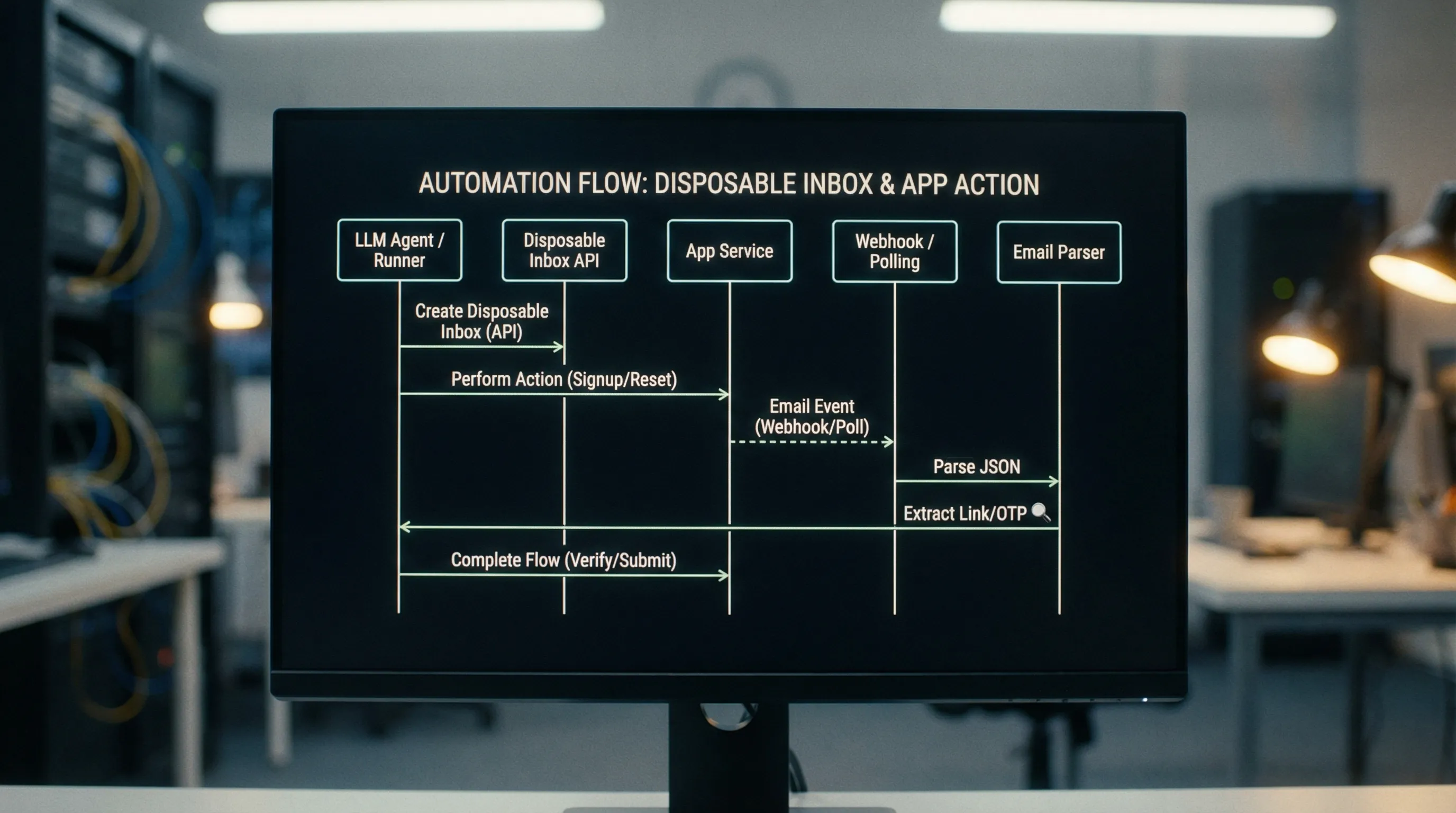

À un niveau élevé, un flux de travail stable ressemble à ceci :

- Créer une boîte de réception (unique par exécution ou tâche d’agent)

- Utiliser cette adresse de boîte de réception pendant l’inscription, l’invitation, ou la réinitialisation

- Attendre l’email attendu de manière déterministe

- Analyser l’email comme JSON structuré (pas HTML rendu)

- Extraire un lien ou un OTP, puis continuer le flux

- Nettoyer ou faire expirer la boîte de réception

La clé est que la boîte de réception est une limite de corrélation. Elle vous donne une poignée stable pour récupérer seulement les messages qui appartiennent à cette exécution unique.

Le contrat « éventuellement » : attendre sans pauses

Si vous ne retenez qu’une seule idée de cet article, que ce soit celle-ci : évitez les pauses fixes.

La latence de livraison des emails est variable. Une pause qui réussit localement pourrait échouer en IC (environnement plus lent) ou faire perdre du temps (environnement plus rapide). À la place, définissez une règle « éventuellement » :

- Vous attendez un message correspondant à des critères (sujet, expéditeur, tag, ou autres champs)

- Vous interrogez ou recevez un webhook jusqu’à ce qu’il arrive

- Vous vous arrêtez à un vrai timeout et échouez avec une sortie de débogage exploitable

Un contrat d’attente déterministe facilite aussi les appels d’outils d’agent : l’outil peut retourner soit « message trouvé » soit « timeout », et l’agent peut décider s’il faut répéter l’action en amont.

Concevoir des outils d’agent LLM autour des boîtes de réception temporaires

Quand un agent LLM utilise l’email comme partie d’une tâche, le risque n’est pas seulement l’instabilité. Le risque est l’analyse incontrôlée. Vous voulez contraindre ce que le modèle voit et comment il raisonne à ce sujet.

Un modèle pratique est d’exposer un ensemble restreint d’outils (fonctions) qui retournent des champs structurés, par exemple :

-

create_inbox()-> retourne{ inbox_id, email_address } -

wait_for_message(inbox_id, filters, timeout_ms)-> retourne{ message_id, received_at, subject, from, text, html, headers }(ou un sous-ensemble réduit) -

extract_verification_artifact(message)-> retourne{ otp }ou{ url }

Au lieu de laisser l’agent « parcourir la boîte de réception », vous lui donnez une interface contrôlée avec des entrées/sorties explicites. Ceci est aligné avec les conseils de sécurité LLM courants : minimiser le contexte non fiable et garder les résultats d’outils structurés.

Guide d’analyse : affirmer sur l’intention, pas la présentation

Pour l’AQ et les agents, préférez les signaux d’intention stables :

- Une URL de vérification qui inclut un token

- Un OTP d’une longueur/modèle connu

- Un en-tête comme

Message-IDpour la déduplication - Un marqueur sémantique dans le texte (par exemple « Votre code de vérification est : 123456 »)

Évitez les assertions qui dépendent du CSS, de la mise en page, ou du HTML au pixel près. Le HTML est pour les humains. Votre automatisation devrait s’appuyer sur le texte et les métadonnées quand possible.

AQ à grande échelle : IC parallèle, tentatives, et doublons

Quand vous exécutez 50 ou 500 tests en parallèle, les approches de « boîte de réception partagée » tendent à casser. Deux tests reçoivent des emails similaires, puis un sélecteur naïf prend le mauvais.

Pour faire que « créer un compte email temporaire » évolue en IC, adoptez ces règles opérationnelles.

Utilisez une boîte de réception par test (ou par exécution de test)

L’isolation est le contrôle de concurrence le plus simple. Au lieu d’encoder l’unicité dans la partie locale (comme [email protected]) et d’espérer que le système la préserve, générez une identité de boîte de réception toute nouvelle par test.

Prévoyez les tentatives et les renvois

Les systèmes email renvoient. Les tests réessaient. Les agents répètent les étapes. Votre harnais devrait :

- Préférer la correspondance idempotente (par exemple « premier message depuis l’heure de création de la boîte »)

- Ignorer les doublons en utilisant des identifiants stables quand disponibles

- Garder le timeout et l’intervalle d’interrogation explicites pour que les échecs soient reproductibles

Enregistrer les bons artefacts de débogage

Quand la vérification email échoue, vous voulez savoir si c’était :

- Aucun message envoyé

- Message envoyé mais retardé au-delà du timeout

- Message reçu mais analyse échouée

- Message reçu mais mauvais message sélectionné

Assurez-vous d’enregistrer :

- ID et adresse de boîte de réception

- Les filtres exacts utilisés (sujet/expéditeur/fenêtre de temps)

- Une liste des IDs de message reçus dans la fenêtre d’attente

- L’artefact extrait (censuré si sensible)

Cette preuve est ce qui transforme un test email instable en un problème d’ingénierie réparable.

Webhooks vs interrogation : choisir une stratégie de livraison

Les deux modèles peuvent bien fonctionner. Le bon choix dépend de votre infrastructure et du degré de comportement temps réel dont vous avez besoin.

| Approche | Forces | Compromis | Meilleur pour |

|---|---|---|---|

| Webhooks | Rapide, événementiel, moins d’appels API | Nécessite un point de terminaison accessible et vérification de signature | Automatisations de type production, bus d’événements d’agent |

| Interrogation | Simple à implémenter dans tout environnement | Peut être plus lent et plus bavard | Tâches IC, développement local, réseaux contraints |

Mailhook supporte les deux : notifications webhook temps réel et une API d’interrogation pour les emails. Pour les webhooks, priorisez la vérification des charges utiles signées (Mailhook fournit des charges utiles signées pour la sécurité). C’est non-négociable si vous utilisez des webhooks dans des environnements partagés.

Stratégie de domaine : domaines partagés vs domaines personnalisés

La délivrabilité et le réalisme varient selon le cas d’usage.

- Les domaines partagés sont excellents pour la rapidité et la commodité, surtout en AQ où vous ne voulez pas gérer le DNS.

- Les domaines personnalisés sont utiles quand vous avez besoin d’un comportement plus proche de la production, de mise en liste blanche de domaine, ou d’alignement avec les politiques internes.

Mailhook supporte les domaines partagés instantanés et le support de domaine personnalisé, ce qui vous permet de choisir le bon compromis pour le flux de travail.

Sécurité et sûreté : traiter l’email comme une entrée non fiable

L’email est un medium antagoniste par défaut. Même en test, il est facile de transférer accidentellement de vrais emails ou d’ingérer du HTML malveillant de systèmes tiers.

Une base pratique :

- Préférer les champs JSON structurés plutôt que de rendre le HTML dans un environnement de type navigateur

- Ne jamais exécuter de scripts depuis le contenu email (assainir ou supprimer le HTML pour la consommation d’agent)

- Vérifier les signatures webhook (charges utiles signées) avant de traiter les événements

- Minimiser la rétention et le stockage des corps de message complets quand ce n’est pas nécessaire

- Censurer les tokens sensibles dans les logs

Si votre agent peut déclencher des emails vers des destinataires externes, mettez aussi en place des garde-fous clairs pour prévenir l’abus. Les boîtes de réception jetables devraient supporter les flux de travail légitimes de test, AQ et agent, pas l’évasion ou le spam.

Implémenter le modèle avec Mailhook (sans deviner)

La surface produit de Mailhook est intentionnellement simple : vous créez des boîtes de réception jetables via API, puis vous récupérez les emails reçus comme JSON structuré. Vous pouvez être notifié via webhooks en temps réel, ou interroger pour les messages. Il y a aussi un traitement d’email par lots pour les flux de travail qui veulent récupérer et traiter plusieurs messages efficacement.

Parce que les détails d’API peuvent changer au fil du temps, la référence d’intégration la plus fiable est le contrat officiel dans le llms.txt de Mailhook. Utilisez-le pour générer un wrapper d’outil pour votre framework d’agent (outils OpenAI, outils LangChain, appel de fonction personnalisé, ou votre harnais d’AQ).

Un plan d’intégration typique ressemble à ceci :

- Construire un petit service « adaptateur mail » dans votre pile qui encapsule Mailhook

- Exposer deux primitives principales aux agents et tests :

create_inboxetwait_for_message - Ajouter des assistants d’extraction pour les flux courants : lien de vérification, lien magique, OTP

- Stocker seulement ce dont vous avez besoin (ID de boîte, ID de message, artefact extrait)

Si vous évaluez si l’approche convient à votre environnement, Mailhook offre aussi aucune carte de crédit requise pour commencer.

Une liste de vérification rapide avant de livrer

Si votre objectif est de « créer un compte email temporaire » pour les agents et l’AQ et qu’il soit ennuyeusement fiable, validez ces éléments dans votre implémentation :

- Isolation de boîte de réception : une boîte par exécution/test/tâche

- Attentes déterministes : interrogation/webhooks avec timeout explicite, pas de pauses

- Analyse structurée : champs JSON, pas d’analyse HTML

- Stratégie de déduplication : gérer les tentatives/renvois en sécurité

- Observabilité : enregistrer les IDs de boîte, IDs de message, et critères de filtre

- Sécurité : vérifier les signatures webhook, traiter l’email comme non fiable

- Plan de domaine : partagé pour la rapidité, personnalisé quand vous avez besoin de réalisme

Quand ces pièces sont en place, l’email cesse d’être l’étape instable de votre pipeline et devient juste un autre canal d’entrée programmable pour les agents LLM et l’automatisation.

Pour implémenter l’intégration avec précision, commencez avec le llms.txt de Mailhook et câblez les primitives de boîte de réception dans vos outils d’agent et harnais d’AQ.