LLM-агенты и автоматизированные системы тестирования всё чаще должны “работать с email” как частью реальных пользовательских сценариев: верификация регистрации, сброс паролей, magic links, уведомления о биллинге, онбординг приглашённых пользователей и многое другое. Когда этап работы с email работает нестабильно, всё последующее становится ненадёжным, особенно при параллельном выполнении CI или когда агент повторяет действия.

Именно поэтому многие команды ищут способы создать временный email-аккаунт, но на самом деле им нужен не потребительский email-аккаунт с долгоживущими учётными данными. Им нужен программируемый одноразовый примитив почтового ящика, который агент может создать по требованию, детерминированно ожидать сообщения и читать как структурированные данные.

Это руководство объясняет, что должен означать “временный email-аккаунт” для LLM-агентов и тестирования, требования к дизайну для обеспечения стабильности и чистый паттерн реализации с использованием программируемых временных ящиков Mailhook.

Что должно означать “создать временный email-аккаунт” для LLM-агентов

В автоматизации слово “аккаунт” перегружено значениями. Типичный email-аккаунт подразумевает:

- Человеческий вход (имя пользователя, пароль, MFA)

- Долгосрочное владение

- Протоколы почтовых клиентов (IMAP/SMTP) и HTML-тела, ориентированные на UI

- Постоянную историю ящика и шум со временем

Для LLM-агентов и тестирования эти свойства обычно являются недостатками. Вместо этого вам нужно:

- Ящик, который можно создать через API, на каждый запуск, тест или задачу агента

- Короткий жизненный цикл (минуты или часы, а не месяцы)

- Детерминированная семантика получения (polling или webhooks)

- Структурированный вывод (JSON), чтобы агент надёжно парсил данные

Если вы хотите более глубокое понимание различий, см. RFC-контекст для форматов сообщений, например RFC 5322 (полезно, когда нужно разбираться с заголовками и идентификацией сообщений).

Требования к надёжности для временного ящика, готового для агентов

Большинство сбоев, связанных с email, происходят из-за несоответствующих предположений: тесты “спят 5 секунд” и надеются, что сообщение пришло, агенты скрапят HTML, ящики используются совместно между запусками, или повторы создают дубликаты, которые интерпретируются как новое состояние.

Подход к временному email для автоматизации должен удовлетворять этим свойствам надёжности.

| Требование | Почему это важно для LLM-агентов | Что искать в решении |

|---|---|---|

| Изоляция | Предотвращает коллизии между тестами и случайные совпадения сообщений | Один ящик на запуск/тест/задачу, создаваемый по требованию |

| Детерминированное ожидание | Агентам нужен явный контракт “ждать до X или таймаут”, а не sleeps | API для polling и/или доставка через webhook |

| Структурированный парсинг | Снижает риск галлюцинаций и хрупкого парсинга HTML | Emails доставляются как JSON (заголовки, текст, ссылки) |

| Толерантность к идемпотентности | Агенты повторяют попытки; CI перезапускается; провайдеры пересылают | Стабильные ID сообщений, стратегия дедупликации, безопасное “чтение последнего” |

| Наблюдаемость | Для отладки нужны доказательства, а не догадки | Логи с ID ящика, ID сообщений, временными метками, raw-полями |

| Границы безопасности | Email - это недоверенный ввод, а webhooks могут быть подделаны | Подписанные payloads, минимальные права, безопасный рендеринг |

| Стратегия домена | Доставляемость различается для общих и кастомных доменов | Общие домены для скорости, поддержка кастомных доменов для реалистичности |

Mailhook построен вокруг этих потребностей: создание одноразовых ящиков через API, emails как структурированный JSON, уведомления через webhook, polling, подписанные payloads, пакетная обработка и опциональные кастомные домены. (Для деталей реализации и точного контракта интеграции всегда обращайтесь к Mailhook’s llms.txt.)

Простой workflow “временного email-аккаунта”, который не даёт сбоев

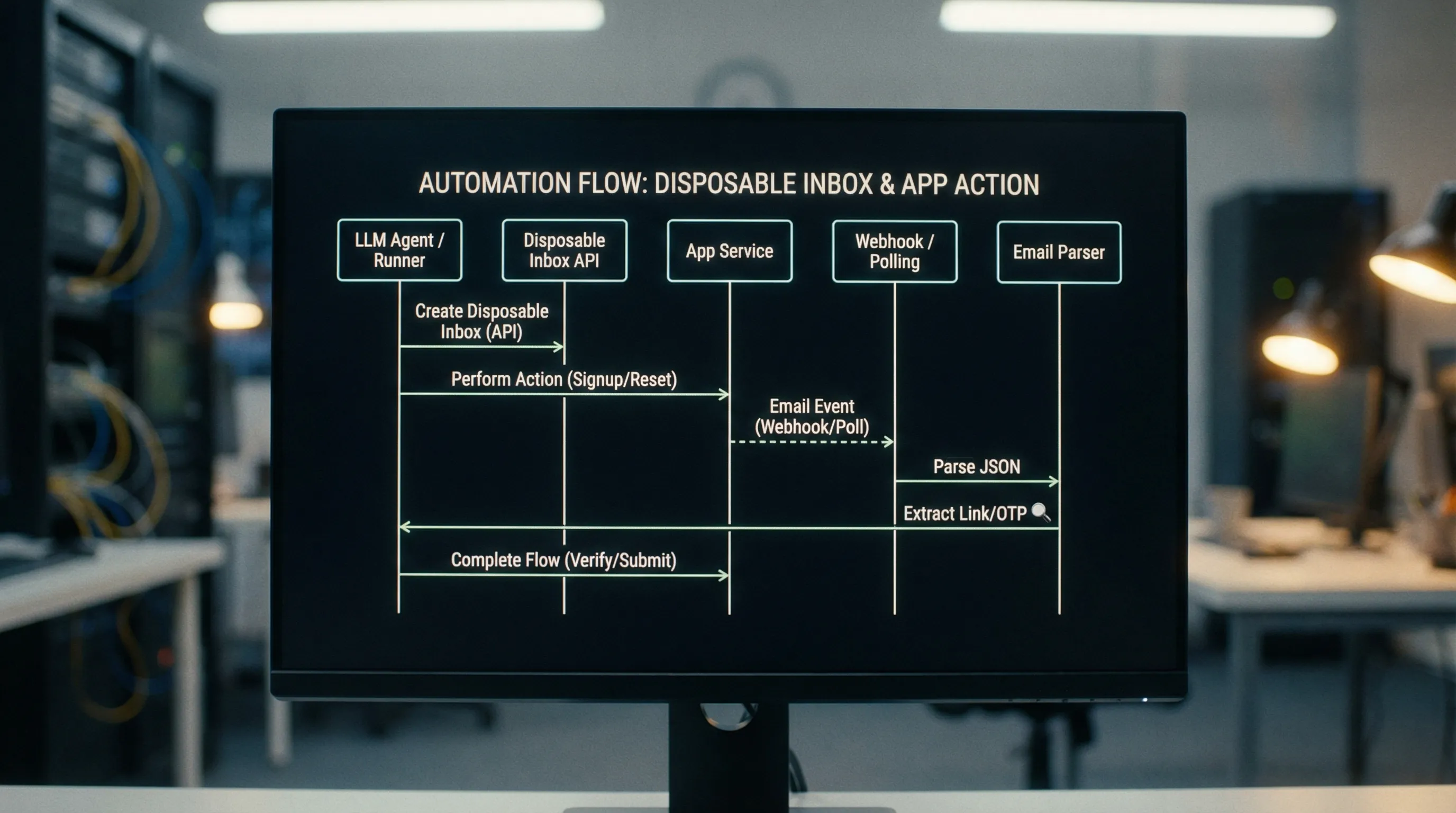

На высоком уровне стабильный workflow выглядит так:

- Создать ящик (уникальный на каждый запуск или задачу агента)

- Использовать этот адрес ящика во время регистрации, приглашения или сброса

- Детерминированно ожидать ожидаемый email

- Парсить email как структурированный JSON (не рендеренный HTML)

- Извлечь ссылку или OTP, затем продолжить поток

- Очистить или сделать ящик просроченным

Ключ в том, что ящик является границей корреляции. Он даёт вам стабильный дескриптор для получения только тех сообщений, которые принадлежат этому единственному запуску.

Контракт “eventually”: ожидание без sleeps

Если вы возьмёте только одну идею из этой статьи, пусть это будет: избегайте фиксированных sleeps.

Задержка доставки email варьируется. Sleep, который работает локально, может не сработать в CI (более медленная среда) или тратить время (более быстрая среда). Вместо этого определите правило “eventually”:

- Вы ожидаете сообщение, соответствующее критериям (тема, отправитель, тег или другие поля)

- Вы опрашиваете или получаете webhook, пока оно не придёт

- Вы останавливаетесь при реальном таймауте и терпите неудачу с действенным выводом для отладки

Детерминированный контракт ожидания также упрощает вызовы инструментов агента: инструмент может вернуть либо “сообщение найдено”, либо “таймаут”, и агент может решить, стоит ли повторить upstream-действие.

Проектирование инструментов LLM-агентов вокруг временных ящиков

Когда LLM-агент использует email как часть задачи, риск не только в нестабильности. Риск в неконтролируемом парсинге. Вы хотите ограничить то, что модель видит и как она об этом рассуждает.

Практичный паттерн - предоставить узкий набор инструментов (функций), которые возвращают структурированные поля, например:

-

create_inbox()-> возвращает{ inbox_id, email_address } -

wait_for_message(inbox_id, filters, timeout_ms)-> возвращает{ message_id, received_at, subject, from, text, html, headers }(или урезанное подмножество) -

extract_verification_artifact(message)-> возвращает{ otp }или{ url }

Вместо того чтобы позволить агенту “просматривать ящик”, вы даёте ему контролируемый интерфейс с явными входами/выходами. Это соответствует общим рекомендациям по безопасности LLM: минимизировать недоверенный контекст и держать результаты инструментов структурированными.

Руководство по парсингу: утверждайте намерение, а не представление

Для тестирования и агентов предпочитайте стабильные сигналы намерения:

- URL верификации, который включает токен

- OTP известной длины/паттерна

- Заголовок типа

Message-IDдля дедупликации - Семантический маркер в тексте (например “Ваш код верификации: 123456”)

Избегайте утверждений, которые зависят от CSS, макета или попиксельного HTML. HTML для людей. Ваша автоматизация должна полагаться на текст и метаданные, когда это возможно.

Тестирование в масштабе: параллельный CI, повторы и дубликаты

Когда вы запускаете 50 или 500 тестов параллельно, подходы “общего ящика” обычно ломаются. Два теста получают похожие emails, затем наивный селектор хватает не тот.

Чтобы “создание временного email-аккаунта” масштабировалось в CI, примите эти операционные правила.

Используйте один ящик на тест (или на запуск теста)

Изоляция - это самый простой контроль параллелизма. Вместо кодирования уникальности в локальной части (например [email protected]) и надежды, что система её сохранит, генерируйте совершенно новую идентичность ящика на каждый тест.

Планируйте повторы и пересылки

Email-системы пересылают. Тесты повторяются. Агенты повторяют шаги. Ваша система должна:

- Предпочитать идемпотентное сопоставление (например “первое сообщение с момента создания ящика”)

- Игнорировать дубликаты, используя стабильные идентификаторы, когда доступно

- Держать таймаут и интервал polling явными, чтобы сбои были воспроизводимыми

Логируйте правильные артефакты для отладки

Когда верификация email не удаётся, вы хотите знать, было ли это:

- Сообщение не отправлено

- Сообщение отправлено, но задержано сверх таймаута

- Сообщение получено, но парсинг не удался

- Сообщение получено, но выбрано неправильное сообщение

Убедитесь, что вы логируете:

- ID ящика и адрес

- Точные используемые фильтры (тема/отправитель/временное окно)

- Список ID сообщений, полученных в окне ожидания

- Извлечённый артефакт (отредактированный, если чувствительный)

Эти доказательства превращают нестабильный email-тест в исправимую инженерную проблему.

Webhooks vs polling: выбор стратегии доставки

Оба паттерна могут работать хорошо. Правильный выбор зависит от вашей инфраструктуры и степени требуемого поведения в реальном времени.

| Подход | Преимущества | Компромиссы | Лучше всего для |

|---|---|---|---|

| Webhooks | Быстро, событийно-ориентированно, меньше API-вызовов | Требует достижимой конечной точки и проверки подписи | Production-подобные автоматизации, event buses агентов |

| Polling | Просто реализовать в любой среде | Может быть медленнее и более болтливо | CI-задачи, локальная разработка, ограниченные сети |

Mailhook поддерживает оба: уведомления через webhook в реальном времени и API для polling для emails. Для webhooks приоритизируйте проверку подписанных payloads (Mailhook предоставляет подписанные payloads для безопасности). Это обязательно, если вы используете webhooks в общих средах.

Стратегия домена: общие домены vs кастомные домены

Доставляемость и реалистичность варьируются в зависимости от случая использования.

- Общие домены отлично подходят для скорости и удобства, особенно в тестировании, где вы не хотите управлять DNS.

- Кастомные домены полезны, когда вам нужно поведение, близкое к production, allowlisting доменов или соответствие внутренним политикам.

Mailhook поддерживает мгновенные общие домены и поддержку кастомных доменов, что позволяет выбрать правильный компромисс для workflow.

Безопасность и безопасность: обращайтесь с email как с недоверенным вводом

Email по умолчанию является adversarial медиумом. Даже при тестировании легко случайно переслать реальные emails или проглотить вредоносный HTML от сторонних систем.

Практичный базовый уровень:

- Предпочитайте структурированные JSON-поля рендерингу HTML в browser-подобной среде

- Никогда не выполняйте скрипты из email-контента (очищайте или удаляйте HTML для потребления агентом)

- Проверяйте подписи webhook (подписанные payloads) перед обработкой событий

- Минимизируйте хранение полных тел сообщений, когда не нужно

- Редактируйте чувствительные токены в логах

Если ваш агент может запускать emails внешним получателям, также установите чёткие ограждения для предотвращения злоупотреблений. Одноразовые ящики должны поддерживать легитимное тестирование, QA и агентские workflow, а не уклонение или спам.

Реализация паттерна с Mailhook (без угадывания)

Продуктовая поверхность Mailhook намеренно простая: вы создаёте одноразовые ящики через API, затем получаете полученные emails как структурированный JSON. Вы можете получать уведомления через webhooks в реальном времени или опрашивать сообщения. Также есть пакетная обработка email для workflows, которые хотят получать и обрабатывать несколько сообщений эффективно.

Поскольку детали API могут изменяться со временем, наиболее надёжная справка по интеграции - это официальный контракт в Mailhook’s llms.txt. Используйте его для генерации wrapper-инструмента для вашего агентского фреймворка (OpenAI tools, LangChain tools, кастомный function calling или ваша QA-система).

Типичный план интеграции выглядит так:

- Постройте небольшой “mail adapter” сервис в вашем стеке, который оборачивает Mailhook

- Предоставьте два основных примитива агентам и тестам:

create_inboxиwait_for_message - Добавьте helpers извлечения для общих потоков: ссылка верификации, magic link, OTP

- Храните только то, что нужно (ID ящика, ID сообщения, извлечённый артефакт)

Если вы оцениваете, подходит ли подход вашей среде, Mailhook также предлагает начать без кредитной карты.

Быстрый чеклист перед деплоем

Если ваша цель - “создать временный email-аккаунт” для агентов и тестирования и чтобы это было скучно надёжно, проверьте эти пункты в вашей реализации:

- Изоляция ящика: один ящик на запуск/тест/задачу

- Детерминированные ожидания: polling/webhooks с явным таймаутом, без sleeps

- Структурированный парсинг: JSON-поля, а не скрапинг HTML

- Стратегия дедупликации: безопасная обработка повторов/пересылок

- Наблюдаемость: логирование ID ящиков, ID сообщений и критериев фильтрации

- Безопасность: проверка подписей webhook, обращение с email как с недоверенным

- План домена: общие для скорости, кастомные когда нужна реалистичность

Когда эти части на месте, email перестаёт быть нестабильным шагом в вашем pipeline и становится просто ещё одним программируемым входным каналом для LLM-агентов и автоматизации.

Для точной реализации интеграции начните с Mailhook’s llms.txt и подключите примитивы ящика к вашим агентским инструментам и QA-системе.